针对中东地区的最新攻击活动

一、背景

2020年2月16日,以色列国防军IDF网站称,他们发现哈马斯的一系列网络攻击行动,通过制作了多个聊天工具相关的钓鱼网站,利用社交媒体伪装成美女诱骗以色列国防军士兵下载安装伪装成聊天工具的间谍软件,从而窃取以色列国防军的隐私信息,并最终认为与APT-C-23组织有关。

近期,360烽火实验室发现了与以色列国防军曝光的双尾蝎组织攻击行动相关的另一起网络攻击活动,该活动中使用的间谍软件伪装成MygramIM 应用,并利用钓鱼网站进行传播,根据网站信息,此次攻击活动仍然针对中东地区。

二、载荷投递

(一)攻击方式

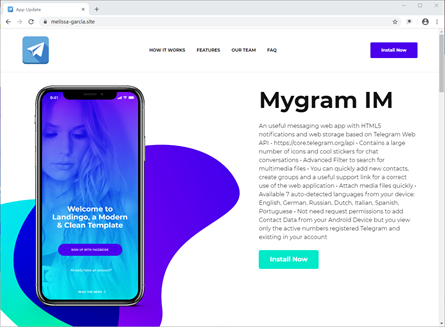

双尾蝎组织在此次攻击活动中使用的载荷投递方式为钓鱼攻击。此次攻击活动中,双尾蝎组织制作了了一个MygramIM应用更新网站,该网站详细介绍了MygramIM应用的相关信息,并且提供了对应的下载功能。

图1 钓鱼网站

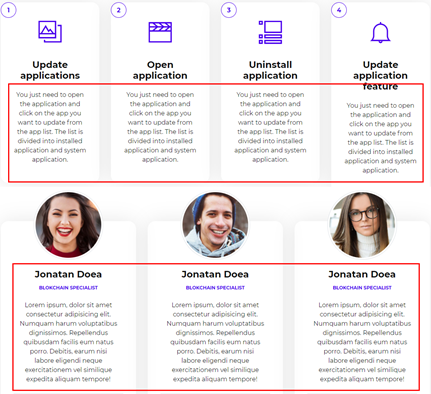

该网站表面上看着制作精美,但是仔细观察,会发现大量粗制滥造内容,许多介绍内容完全相同,并且大多数链接无法打开,可见该网站只是双尾蝎组织为此次攻击行动临时制作。

图2 钓鱼网站粗制滥造内容

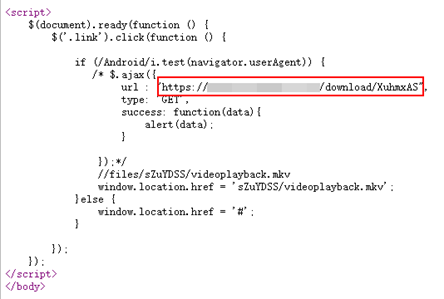

通过对钓鱼网站进行分析,我们发现了一段被注释的测试代码,其中一个链接指向了一个视频文件,该视频文件的内容为伊斯兰世界上著名古兰经阅读者Mashary Rashed阅读古兰经,据此我们推测此次攻击行动的攻击区域为中东地区。

图3 网站测试代码

图4 视频内容

(二)伪装对象

此次攻击活动中,双尾蝎组织将攻击样本伪装成了Google Play上的收费应用Mygram IM,钓鱼网站上对应用的描述与Google Play上Mygram IM的描述内容没有丝毫差别。

图5 Google Play上的Mygram IM

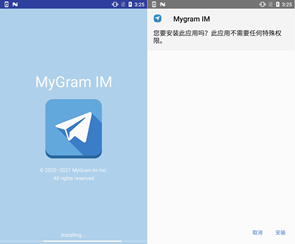

当应用启动后提示用户安装Google Play上的Mygram IM,并隐藏自身图标,在后台运行,如下图所示

图6 攻击样本启动后界面

三、功能分析

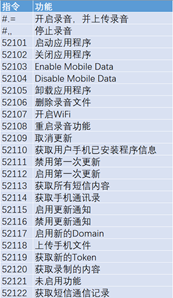

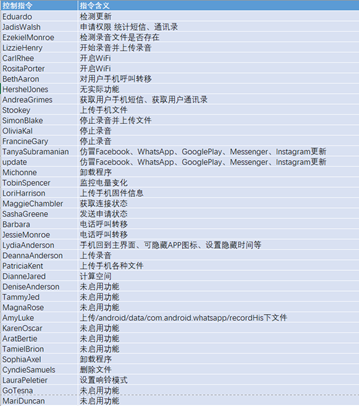

此次攻击的恶意样本与早期攻击样本类似,包含录音、上传文件/联系人/短信等恶意行为,并且都是通过Google的FCM(Firebase Cloud Messaging)服务和短信下发指令执行恶意功能。其中此次攻击中使用短信下发的指令经过了Base64编码,图7展示的为Base64解码后的指令和功能,图8展示了Firebase Cloud Messaging 下发的指令和功能。

图7 短信指令与功能

图8 FCM指令与功能

四、溯源关联

(一)C&C关联

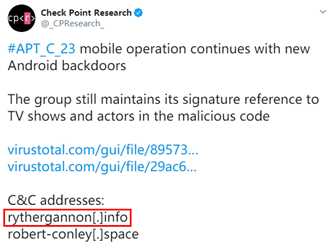

我们发现此次攻击样本证书签名下的其中一个样本的CC(rythergannon.info)出现在公开威胁情报中,并且归属于APT-C-23组织。

图9 公开威胁情报

(二)代码结构

此次攻击样本与早期双尾蝎组织均使用Google的FCM(Firebase Cloud Messaging)服务和短信下发指令执行恶意功能。此前其他安全厂商揭露双尾蝎组织偏爱使用演员名进行命名,此次攻击样本使用FCM下发的指令名称也使用了大量演员名,并且存在大量相似代码结构,下图展示了早期版本和此次最新攻击样本窃取短信的代码。

图10 早期代码与最新代码

五、总结

人是网络安全脆弱因素,网络攻防最终还是人的对抗,从双尾蝎攻击以色列国防军到肚脑虫攻击巴基斯坦以及此次双尾蝎针对中东地区的攻击活动,都是利用钓鱼网站伪装成聊天应用发起的网络攻击,攻击成败的关键都在于被攻击者的安全意识。安全的本质是人与人的对抗,相关企业在做好系统防护的同时也需要提升相关人员的安全意识。

最后更新于